金融機関を狙うトロイの木馬を利用して、オンラインバンキングのユーザーから金銭を詐取する手口は、儲けを狙うサイバー犯罪者の間では今でも多用されています。検出される件数は減少する傾向にありますが、金融機関を狙うトロイの木馬は高機能になりつつあり、まだ当面その脅威は続くでしょう。しかも、マルウェアを使って、あるいはビジネスメール(BEC)詐欺を通じて、金融機関を直接標的にする傾向も強まっています。

金融機関とその顧客が直面している昨今の脅威の後手に回らないように、シマンテックは金融機関を狙うトロイの木馬のサンプル数百件を解析し、2015 年を通じて収集されたデータと実施された調査について検証しました。

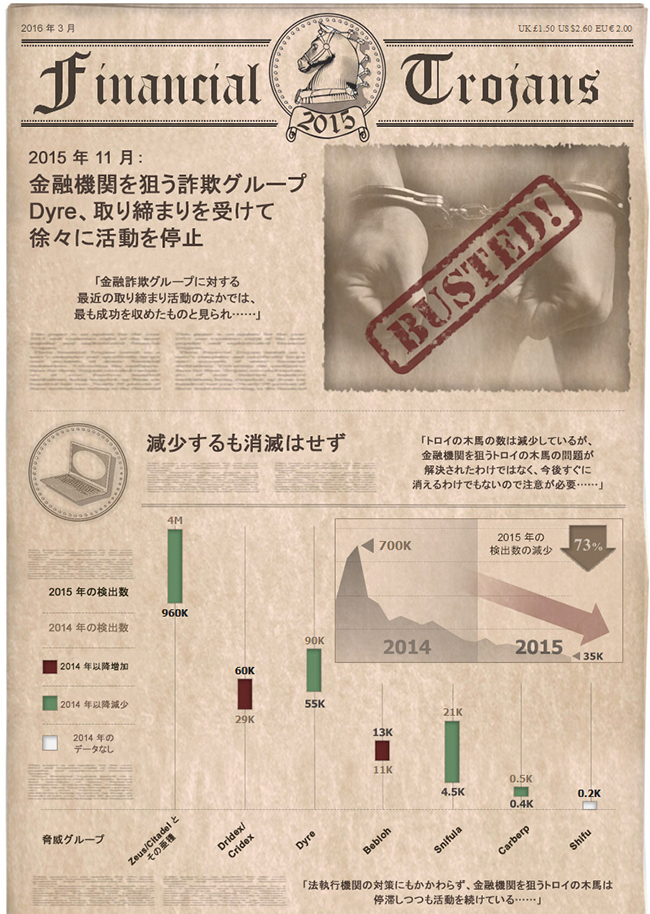

金融機関を狙うトロイの木馬の検出数は減少

調査のために、シマンテックはアクティブな 656 種のマルウェアサンプルから、設定ファイルを抜き出しました。これらのファイルで見つかった 2,048 個の URL パターンから、トロイの木馬は 49 カ国で 547 企業の利用客を標的にしていることがわかります。

2015 年には、金融機関を狙うトロイの木馬の検出総数は減少しており、前年比では 73% も少なくなりました。

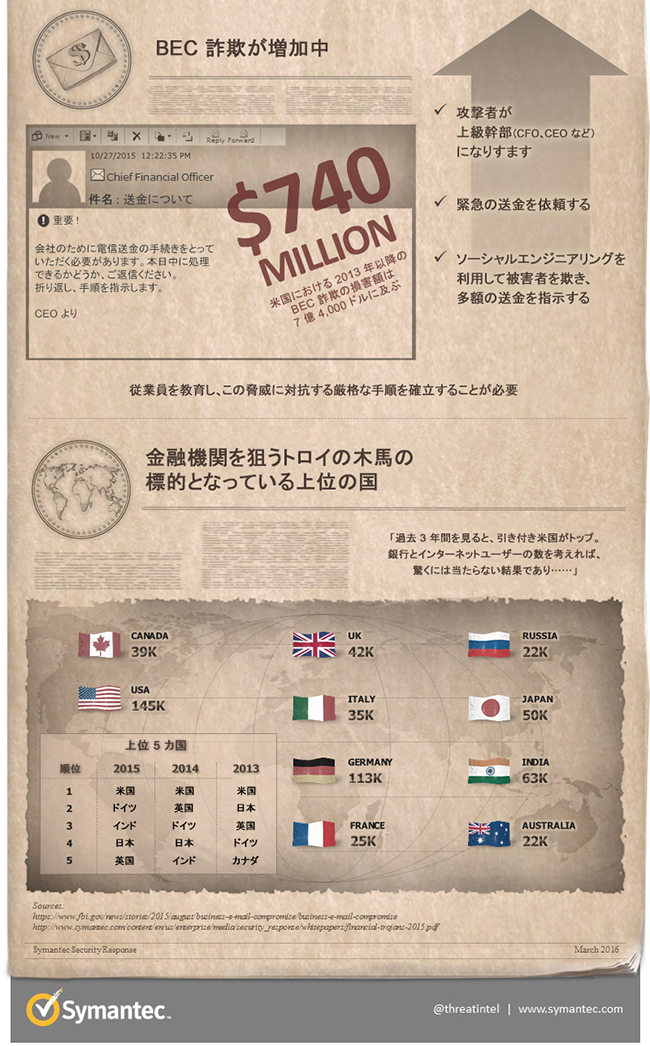

金融機関を狙うトロイの木馬による感染件数が最も多いのは、2015 年もやはり米国で、ドイツ、インドがそれに次いでいます。規模を考えれば当然ですが、米国は標的となった企業の数でも最上位でした(141 社)。

減少した理由

件数が変動している原因の一部は、活動停止や逮捕です。また、トロイの木馬のグループごとに効力が異なることも原因です。なかには、金融機関を狙うトロイの木馬をかつては好んで使っていたサイバー犯罪グループが、最近になってランサムウェアに移行した例もあります。こうした要因のほか、セキュリティソフトウェアでプロアクティブな検出機能が増えたことも原因のひとつです。たとえば、感染した Web サイトにユーザーがアクセスしないようにブロックしたり、ドロッパーによるペイロードのダウンロードを防いだりという機能が増えています。早期の予防が功を奏する例が増えるため、必然的にコンピュータ上でトロイの木馬が検出される件数は減るということです。そのため、感染の試みが成功した場合にどのマルウェアが投下されるのか、判別できないこともあります。したがって、金融機関を狙うトロイの木馬をコンピュータに感染させようとするサイバー犯罪者の攻撃の実数は、実際の感染数をはるかに上回っていると言えそうです。

金融機関を狙うトロイの木馬の傾向

金融機関を狙うトロイの木馬の検出数が減少する一方で、優勢なマルウェアグループはますます高機能化してきました。

2015 年に標的となった企業は、1 サンプルあたり平均 93 社で、これは前年比 232% の増加でした。効果を強化するために、個々のサンプルが標的にする企業の数が増えていることになります。2015 年に最も頻繁に狙われたのは米国内の企業で、解析したトロイの木馬のうち 78.2% が米国に集中していました。

拡散方法として今でも好まれている電子メール

金融機関を狙うトロイの木馬で、最も頻繁に用いられる拡散方法は、悪質なファイルを添付したスパムメールです。今も活動を続けている Dridex グループの場合のように、悪質なマクロを含む Office 文書(W97M.Downloader)や、悪質な JavaScript が入っている .zip アーカイブ(JS.Downloader)が、コンピュータへの侵入に多用されています。このようなドロッパーの活動は、先月になって 92% も増加していますが、感染プロセスを完了するためにユーザーによる操作が必要な点は変わっていません。

すでにお伝えしたとおり、シマンテックは Dridex スパムメールが 1 日に数百万という単位で送信されていることを確認しています。これは、Dridex の検出件数が 2016 年の 1 月から 2 月にかけて 214% 増加したのとも一致しています。また同じ時期には、金融機関を狙うトロイの木馬の別の主要グループで、のきなみ検出数がおよそ 20% も下がり続けました。このことから、減少傾向にあるトロイの木馬グループもある一方、そこにできた空きを別のグループがいち早く埋めていることがわかります。

大きい獲物に狙いを定めるようになったサイバー犯罪者

昨年の 1 年間で明らかになったもうひとつの傾向として、サイバー犯罪者はオンラインバンキングの利用客を狙うだけでなく、金融機関を直接狙うことが増えてきました。たとえば、Carbanak による攻撃は繰り返し続いています。また、バングラデシュ銀行を狙った最近の侵入は、報道によると損害額が最大 1 億ドルにのぼると言われています。手口はシンプルで、スピア型フィッシングなどの古典的な攻撃方法を通じて、狙われた金融機関に侵入し、足がかりを築きます。いったん金融機関のネットワークに侵入すれば、攻撃者は送金の手順を把握し、不正な取引を行ったり、ATM 装置を操作して現金を引き出したりできるようになります。

サイバー犯罪者の間で流行するようになってきたもうひとつの手口が、企業の財務部門を欺いて、攻撃者に宛てた送金を実行させる BEC 詐欺です。マルウェアは伴わず、またオンラインバンキングサービスを悪用するわけでもなく、ひとえにソーシャルエンジニアリングだけを利用します。こうした詐欺は、発生頻度が高くなっており、FBI によると 2013 年以降の損害額は米国内だけでも 7 億 4,000 万ドルを超えるといいます。

対処方法

可能な限り最高レベルのセキュリティを確保するために、以下の推奨事項に従ってください。

- 迷惑メールや予想外のメール、疑わしいメールを受信したり、電話を受けたりした場合には注意する。

- セキュリティソフトウェアとオペレーティング・システムを最新の状態に保つ。

- 可能であれば、2FA(2 段階認証)などの高度なアカウント保護機能を有効にする。

- すべてのアカウントに強力なパスワードを使う。

- セッションが終了したら必ずログアウトする。

- 可能であれば、アカウントのログイン通知を有効にする。

- 疑わしい取引がないか、オンラインバンクの取引明細を常に監視する。

- サービスの利用中に不自然な挙動があった場合には、金融機関に通知する。

- オンラインバンキングでの取引には慎重を期し、特に銀行の Web サイトの動作や外見が変わっていないかどうか注意を払う。

- Microsoft Office 文書を添付したうえ、マクロを有効にして内容を確認するよう勧めてくるメールには、特に警戒する。信頼できる差出人から送信された正規のメールであることが絶対に確実な場合を除き、マクロはけっして有効にせず、そのままメールを削除してください。

- BEC 詐欺の被害にあわないように、取引の承認ビジネスプロセスを強化する。

保護対策

シマンテック製品やノートン製品をお使いのお客様は、以下の多層型セキュリティ対策によって、金融機関を狙うトロイの木馬から保護されています。

金融機関に対する脅威について詳しく知りたい方は、シマンテックのホワイトペーパー『Financial threats 2015(金融機関に対する脅威 2015 年版)』(英語)をお読みください。

* 日本語版セキュリティレスポンスブログの RSS フィードを購読するには、http://www.symantec.com/connect/ja/item-feeds/blog/2261/feed/all/ja にアクセスしてください。

【参考訳】