Defensa contra amenazas para dispositivos móviles de Symantec: Enfoque administrativo

La antigua práctica de la administración de vulnerabilidades para mitigar los riesgos de seguridad puede, y debería, extenderse a terminales modernas

El hecho de que algo no se pueda ver no significa que no esté allí. Este dicho popular no puede ser más evidente y revelador que en la seguridad para dispositivos móviles. Uno de los desafíos constantes a los que se enfrentan los equipos de seguridad de empresas hoy en día es la falta de visibilidad sobre su panorama de amenazas, que incluye malware, amenazas de red, riesgos de aplicaciones y vulnerabilidades de los sistemas operativos (SO). Este artículo profundizará en esto último, un creciente punto débil de las empresas.

El programa Common Vulnerabilities and Exposure (CVE) identifica cientos de vulnerabilidades de los sistemas operativos móviles cada año, algunas de ellas críticas. Apple y Google lanzan actualizaciones de seguridad o parches mensualmente, pero los usuarios de dispositivos móviles no siempre son conscientes de las actualizaciones; e incluso cuando lo están, no siempre los instalan o, si desean instalarlos, las actualizaciones no siempre están disponibles para su dispositivo. En muchos casos, las vulnerabilidades permanecen abiertas a la explotación porque los equipos de seguridad no son lo suficientemente conscientes o no tienen las herramientas para responder. ¿Qué pueden hacer las organizaciones para mantenerse al tanto de estos riesgos y mitigarlos?

Tomar prestada una práctica de la seguridad tradicional para terminales (endpoints)

En la red y en los programas tradicionales de seguridad para terminales, los administradores han usado la práctica de toda la vida de la administración de vulnerabilidades para identificar, priorizar y remediar las vulnerabilidades de software. Entre otros beneficios, la administración de vulnerabilidades proporciona la capacidad básica de ver todas las vulnerabilidades conocidas y su gravedad, a las que está expuesta una organización. Una vez que hay una imagen más clara del panorama de vulnerabilidad, los administradores pueden priorizar y responder al riesgo de varias maneras, como instalar un parche de seguridad (reparación) o eliminar el sistema vulnerable de la red (mitigación).

Al igual que la administración de vulnerabilidades se ha convertido en un componente central de los programas de seguridad para endpoints, también debe usarse en la seguridad para dispositivos móviles. Después de todo, una terminal en dispositivo móvil sigue siendo un endpoint, por lo que la seguridad móvil es una parte integral de ella. Los programas de seguridad para empresas que no extienden la administración de vulnerabilidades a los dispositivos móviles básicamente asumen que estos dispositivos no son susceptibles a las vulnerabilidades del sistema operativo que amenazan los endpoints tradicionales. Sabemos que ese no es el caso.

En última instancia, cada sistema operativo es vulnerable al riesgo. En dispositivos móviles, el riesgo es aún mayor: estos dispositivos siempre están encendidos, siempre están conectados y los usuarios se comportan de forma menos segura con ellos (se conectan a más redes libremente, descargan aplicaciones que pueden ser de riesgo, y usan mucho el correo electrónico y las aplicaciones de mensajería instantánea, etc.). Solo se necesita explotar una vulnerabilidad del sistema operativo para dar a un atacante acceso completo al contenido de un dispositivo, a las redes a las que se conecta, a la nube y a los sistemas empresariales locales a los que accede. Además, los hackers pueden obtener acceso a los sensores de un dispositivo, lo que les permite espiar a las víctimas 24/7 sin que ellos lo sepan. La premisa es clara: si los administradores utilizan la administración de vulnerabilidades para reducir el riesgo de puntos vulnerables de software en las terminales Windows o Mac, deben utilizarla sin dudarlo para reducir el riesgo en dispositivos iOS y Android.

Administración de vulnerabilidades para dispositivos móviles

El problema es que los programas de administración de vulnerabilidades no tienen la misma supervisión y control sobre el diverso panorama de los dispositivos móviles, como con las terminales tradicionales. En los dispositivos móviles, son los usuarios finales (y, a menudo, el operador de telefonía móvil o el fabricante que están utilizando), no el departamento de TI, los que deciden qué firmware usar y cuándo instalar las actualizaciones de seguridad. Los administradores de TI no pueden realizar evaluaciones de vulnerabilidad activa en dispositivos móviles y no pueden forzar actualizaciones o parches de seguridad.

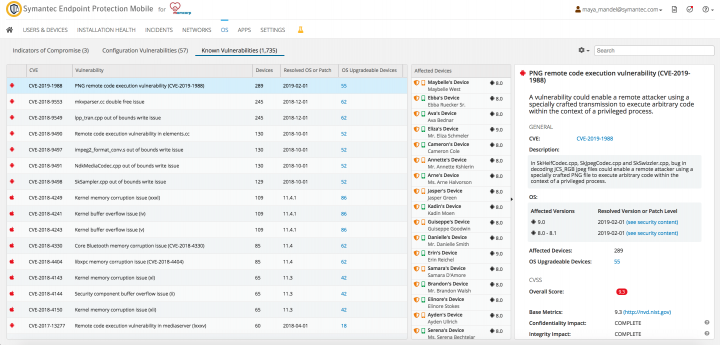

Symantec resguarda esta brecha al proporcionar administración de vulnerabilidad de dispositivos móviles como parte de la solución empresarial de defensa contra amenazas, llamada Symantec Endpoint Protection Mobile (SEP Mobile). La administración de vulnerabilidades de SEP Mobile detecta vulnerabilidades conocidas del sistema operativo en dispositivos móviles tanto administrados como no administrados en una organización. Junto con su tecnología de Detección y respuesta para endpoints(EDR), permite a los administradores identificar y recopilar datos forenses sobre explotación de vulnerabilidades (un tema que profundizaremos en una próxima publicación del blog).

Al igual que en los programas tradicionales de administración de vulnerabilidades, los datos de SEP Mobile sobre CVE y su riesgo provienen en gran parte de MITRE, la entidad responsable del mantenimiento de la base de datos de CVE, y la Base de datos de vulnerabilidades estadounidense (NVD), que otorga a las CVE su Sistema de puntuación de vulnerabilidades común (CVSS). Sin embargo, a la luz de la capacidad limitada de MITRE en los últimos años para mantenerse al día con las nuevas CVE y en su evaluación de riesgos, SEP Mobile también consulta las actualizaciones de seguridad continuas publicadas por Apple y Google en las CVE de iOS y Android, respectivamente, y les asigna un nivel de riesgo. Todos estos datos se utilizan para evaluar adecuadamente las vulnerabilidades y priorizar la respuesta.

Esencialmente, SEP Mobile da visibilidad en un entorno potencialmente peligroso de CVE para dispositivos móviles, para que los administradores puedan saber qué dispositivos están expuestos a riesgos, cuáles son, qué tan graves son y cómo pueden repararse.

La visibilidad es fundamental pero es insuficiente

Al comienzo del artículo planteábamos la cuestión de cómo las organizaciones pueden protegerse contra las vulnerabilidades en dispositivos móviles si no las conocen. La administración de vulnerabilidades puede proporcionar una visibilidad muy necesaria en el entorno de CVE para dispositivos móviles, pero con solo ver no alcanza. La visibilidad sin evaluación de riesgos y capacidad de acción solo cubre parte del trabajo para los administradores, lo que les permite hacer conjeturas sobre a qué vulnerabilidades responder y cómo. Peor aún, las soluciones que solo detectan vulnerabilidades sin ofrecer una acción adicional pueden afectar la productividad al crear sobrecarga de información y ciberfatiga.

La administración eficaz de las vulnerabilidades de terminales en dispositivos móviles proporciona una reducción continua del riesgo al detectarlas, evaluar su gravedad y proporcionar información y herramientas que pueden ayudar a los administradores a remediar los riesgos.

Más allá de vigilar las vulnerabilidades móviles conocidas y brindar un contexto acerca de su daño potencial, el sistema de administración de SEP Mobile brinda información y la clasificación de gravedad para cada nueva vulnerabilidad, así como la capacidad de garantizar que los empleados actualicen sus sistemas operativos de acuerdo con la política de seguridad móvil de la organización.

A continuación, indicamos la importancia de cada uno de estos beneficios.

Calificación de Riesgo CVE

En los últimos años los dispositivos móviles se han convertido en un vector de ataque más atractivo para los hackers, como lo demuestra el creciente número de vulnerabilidades (CVE) relacionadas con estos equipos. De hecho, se informa que Android y iOS están entre los cinco sistemas operativos más vulnerables, excluyendo aplicaciones, del mercado. Para empeorar las cosas, MITRE ha tenido dificultades en los últimos años para mantenerse al día con el número de CVE. En consecuencia, el NVD, que otorga a CVE su puntaje CVSS, no ha podido proporcionar evaluaciones de riesgo de CVE oportunas, y los investigadores a veces tienen que esperar varios meses para obtener una puntuación del riesgo. Esto ha resultado en un agujero negro para las organizaciones que necesitan esta información para determinar el riesgo en dispositivos móviles.

SEP Mobile llena este vacío al asignar a cada nueva vulnerabilidad una calificación de gravedad de riesgo. Usando el aprendizaje automático, el equipo de investigación de SEP Mobile entrenó un modelo para clasificar la gravedad de las nuevas vulnerabilidades. En ausencia de una puntuación CVSS, se proporciona la clasificación de gravedad para ayudar a los administradores a comprender el riesgo de las mismas en su entorno, sin tener que esperar a la evaluación de NVD.

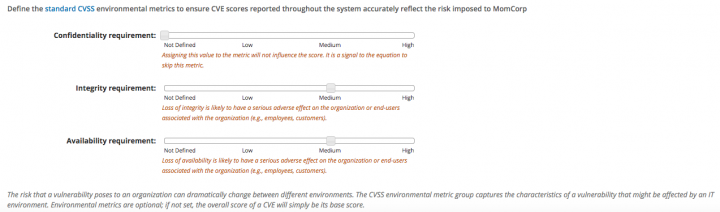

Los administradores pueden aprovechar la información y la clasificación de gravedad de SEP Mobile para tomar mejores decisiones sobre la priorización de vulnerabilidades y su respuesta. Además, a medida que las diferentes organizaciones sopesan las vulnerabilidades de manera diferente, SEP Mobile ofrece una función incorporada que permite a los administradores definir las métricas ambientales que impactan la puntuación de CVSS de acuerdo con el entorno de TI de cada organización. Esto permite que las puntuaciones de CVSS reflejen con precisión el riesgo planteado para un entorno específico.

Capacidad de decisión para mitigar sus niveles de riesgo

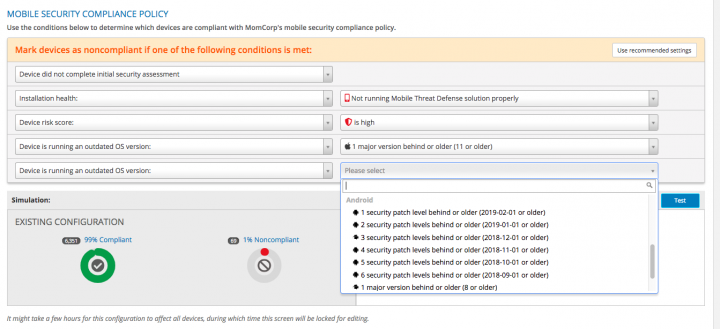

SEP Mobile permite a las organizaciones decidir exactamente qué tan tolerantes quieren ser con las versiones obsoletas del sistema operativo o los niveles de parches de seguridad, al definir ciertas reglas en su política de cumplimiento de seguridad móvil.

Los administradores pueden elegir el grado de tolerancia que desean tener respecto a versiones del sistema operativo o niveles de parches obsoletos seleccionando de una lista de definiciones de actualizaciones del sistema operativo que se ajusta a medida que se lanzan nuevas actualizaciones.

Los equipos de seguridad pueden mitigar el riesgo de explotación de las CVE estableciendo una política sobre cuántos niveles de parches o de versiones antiguas puede admitir la organización en sus dispositivos móviles antes de que se consideren no conformes. Esta política de cumplimiento de seguridad permite a los administradores imponer las actualizaciones de la versión del sistema operativo o del nivel de parches en terminales no compatibles administrados y no administrados. Los dispositivos que no son compatibles no pueden acceder a recursos corporativos confidenciales hasta que el usuario final se actualice a una última del sistema operativo o un nivel de parche que corrija el riesgo y se adhiera a la política corporativa. Antes de crear una regla y bloquear el acceso a los recursos, los administradores pueden usar herramientas de simulación de políticas integradas para ver qué parte de su base de usuarios se verá afectada. En los casos en los que se vería afectada una gran cantidad de dispositivos, la organización puede decidir tomar medidas para instar a los usuarios a actualizar (es decir, educación, comunicación, etc.).

No menos importante, SEP Mobile permite a los equipos de seguridad tomar medidas proactivas para garantizar que los dispositivos ejecuten el último sistema operativo, al:

1. Aprovechar una inédita información sobre actualizaciones.

2. Notificar a los usuarios sobre una nueva versión/nivel de parche, tan pronto como esté disponible.

En la consola de administración, los administradores pueden ver las últimas versiones de SO disponibles para dispositivos iOS y Android, así como el último nivel de parches de seguridad de Android. En particular, en Android, los diferentes proveedores y operadores de teléfonos móviles implementan la capacidad de actualización de manera diferente, en función de parámetros como el fabricante, el modelo del dispositivo, el sistema operativo y el nivel de parches, así como los diferentes procedimientos del operador telefónico. Teniendo en cuenta este complejo panorama de capacidad de actualización, SEP Mobile utiliza una combinación única de algoritmos patentados y la “sabiduría de la multitud” para decirle a los administradores exactamente qué dispositivos deben actualizarse a qué niveles de parches y cuándo.

Además, los administradores pueden usar SEP Mobile para automatizar las notificaciones push y los correos electrónicos que alertan a los usuarios finales sobre una nueva versión/nivel de parches cuando esté disponible. En la mayoría de los casos, SEP Mobile notifica a los usuarios sobre la disponibilidad de una actualización incluso antes de que el propio proveedor del sistema operativo envíe una notificación push al dispositivo. Las opciones de comunicación de SEP Mobile también permiten a los administradores notificar a los usuarios finales cuando su dispositivo no es compatible debido a versiones de SO obsoletas. En los casos en que las organizaciones entienden los riesgos pero prefieren que sus usuarios de dispositivos móviles no se actualicen, los administradores pueden elegir no enviar alertas.

Despliegue administración de vulnerabilidades para dispositivos móviles

Los profesionales de la seguridad ya no pueden convencerse a sí mismos que las vulnerabilidades invisibles no existen. El riesgo de las amenazas en dispositivos móviles está creciendo y, así como las organizaciones utilizan la administración de vulnerabilidades para proteger sus endpoints tradicionales de las vulnerabilidades de software, harían bien en usarlas para sus terminales modernas. Las herramientas de administración de vulnerabilidades para dispositivos móviles pueden proporcionar visibilidad sobre las vulnerabilidades conocidas que afectan a los dispositivos iOS y Android, pero las herramientas que también brindan una evaluación de riesgos y posibilidades de acción serán más efectivas para garantizar la reducción continua del riesgo. Con la administración de vulnerabilidades de SEP Mobile, los administradores no tienen que esforzarse para descubrir qué vulnerabilidades representan el mayor riesgo y cómo responder a ellas. SEP Mobile hace este trabajo, brindando a las organizaciones todas las herramientas que necesitan para reducirlas.

We encourage you to share your thoughts on your favorite social platform.