ゼロトラストの実現を目指す先進的な企業の取り組み

よく練られた戦略次第で、ゼロトラストを適切に導入できるかどうかが決まります。この戦略で重視するのは、場所を問わずにデータを保護するという総合的なアプローチです。

クラウドへの移行を進めている企業がゼロトラストに目を向けるのは当然のことといえます。ゼロトラストが提供するモデルでは、最新の脅威に対処できるネットワークとシステムを設計できます。そして、必要最低限の権限を付与するという概念に基づき、ユーザーには特定の業務の遂行に必要な最低限の権限を与えてアクセス権を制限します。

簡単にいうと、ゼロトラストの目的は企業が持つデータのセキュリティを強化することです。これを実現するために、ユーザー権限やアクセス権限を過度に割り当てることで生じるリスクを抑え、一連の制御を行って企業のインフラ内を脅威が水平移動できないようにします。そのため、ユーザーのコンテキスト、データの機密性、アプリケーションのセキュリティ、デバイスの状況に応じて適用されるきめ細かなアクセスポリシーが、企業のゼロトラストアーキテクチャを構成する重要な要素になります。

それでもこの 24 カ月間、先進的な企業はゼロトラストの実現を目指して取り組んできました。

この記事で以前述べたように、ゼロトラストは 10 年前に、Forrester Research 社が初めて提案し、従来の境界ベースのネットワークセキュリティに関する仕組みに異議をとなえるものでした。保護と安全性を確保するために、境界だけでなくネットワーク内のあらゆるものを遮断する必要があることが議論されました。攻撃者に境界を破られ、ネットワーク内を水平移動されるリスクが具体的に指摘されていたのです。理論的には優れていたものの、当時のセキュリティ技術では、その概念を実装することが難しいことは明らかでした。

それでもこの 24 カ月間、先進的な企業はゼロトラストの実現を目指して取り組んできました。そして、とても実用的なフレームワークを構築できる革新的なセキュリティ技術の力を得て、ゼロトラストは理論的な従来のネットワーク重視の枠組みから進化を遂げたのです。これにより、10 年前には存在すらしていなかったユースケース、IT アーキテクチャ、コンプライアンス要件、高度な脅威などに対応すべくセキュリティアーキテクチャが見直されています。

セキュリティのための新しいフレームワーク

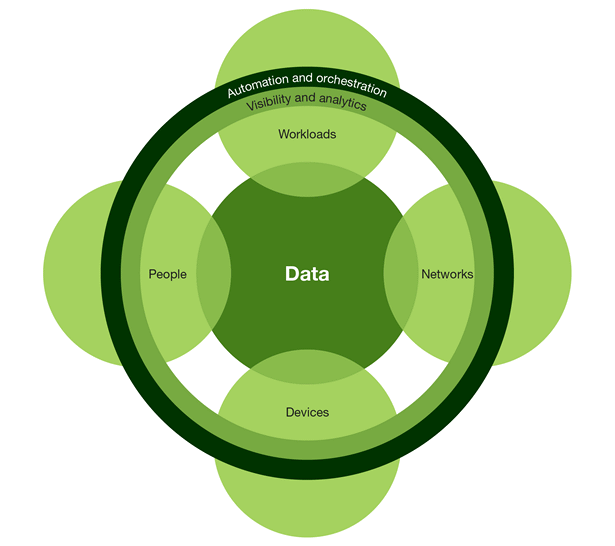

この新しいフレームワークは ゼロトラストの最初の構成を大幅に拡張したもので、Zero Trust Extended(ZTX)エコシステムモデルといいます。Forrester Research 社が支持しているこのモデルは、これまでと同様にデータの安全性を確保するという考えをベースにしています。しかし、データフローがどのような場所にあっても幅広く対応することが可能です。たとえば、オンプレミスのネットワーク、Azure や AWS などのクラウドインフラ、Slack をはじめとする SaaS アプリケーション、広範なインターネットや Web、さらには従来型のデバイスから IoT に対応したあらゆるデバイスをカバーします。包括的でありながら、実用的でもあります。ZTX モデルは一連のアーキテクチャのブループリントとセキュリティ機能のマッピングツールを提供します。CIO や CISO はこれらを活用して、ゼロトラストセキュリティ戦略の投資と導入を適切に行えます。

Forrester 社の Zero Trust Extended エコシステムモデルは、相互関係のある 7 つの主な領域に対応しています。これらの領域を考慮して、従来型のネットワーク環境と新たなクラウドベース環境を流れるデータを保護しなければなりません。このモデルでは、データが生成されるところから始まり、そのデータが従来型ネットワークへ論理的に流れ、その後パブリッククラウドやプライベートクラウドに展開されるワークロードへと至り、複数のデバイス間で共有されながら、ユーザーによって操作されます。また、企業の IT インフラ全体でやり取りされるデータの可視性を維持することの重要性や、ゼロトラストのセキュリティインフラの運用を成功に導くためにオーケストレーションと自動化が果たす役割の重要性についても、このモデルで示されています。

概念を理解したからといって、適切かつ簡単に導入できるとは限りません。「第一歩をどのように踏み出せばよいのか」を問う企業の声はますます大きくなっています。

ゼロトラスト戦略の定義

その問いに答える最適な方法は、総合的なアプローチを取ることです。このアプローチでは、実用的な設計と導入に関するブループリントを含めてよく練られた戦略に従い、求めるゼロトラストの成果を生み出します。ゼロトラストで何よりも重要なのは、データがどこにあってもアクセスを制御できることです。そのためには、最も機密性の高いデータや、そういったデータを処理する最も重要なシステムやデバイスを戦略的に検討し、そのような優先度の高い場所にゼロトラストを導入するための戦略を策定することからはじめることをおすすめします。戦略的に優先度を決定できれば、目標の達成に必要となる主な能力、テクノロジ、機能の実現に向けて余裕を持って取り組むことができます。

ゼロトラストの導入に踏み出すにあたって、企業は次の 2 つのうちのいずれかの方法を選んでいます。1 つは広範囲のアプローチ、もう 1 つはより限定的な、範囲を絞ったアプローチです。広範囲のアプローチは、自社のセキュリティインフラで多くの領域を再設計する必要があることを認識し、ZTX が企業の保護に必要な新しいセキュリティアーキテクチャを構築する実用的なフレームワークであることを理解している CISO および CIO が支持しています。

2 つ目の範囲を絞ったアプローチでは、企業が認識している最も脆弱なデータまたはビジネスにとって極めて重要なデータと特定のシステムに対するアクセス制御を強化することに重点を置いています。範囲を絞ったアプローチでは、認証済みデバイスで権限を持つユーザーのみがアプリケーションにアクセスできるよう、厳密な制限を設けることを重視する企業もあります。また、パブリッククラウドにある機密データを暗号化する場合や、状況によっては、医療データといった特定の種類の情報を最初からパブリッククラウドに保管しないようにする場合もあります。

興味深いことに、ゼロトラストへの広範なアプローチを取るときでも、より範囲を絞ったアプローチを取るケースでも、多くの企業はその第一歩としてアクセス制御と ID 管理の領域から着手しています。これは理にかなった対応です。ゼロトラストで何より重要なのはデータと、データが存在するシステムを保護することにあります。このため、誰がどのシステムのどのデータにアクセスできるかを制限することは、適切なスタートといえます。

機能の優先順位付け

次のステップは、企業が定めたゼロトラスト戦略の実現に必要な機能に優先順位を付けることです。たとえば、ワークロードの領域に重点を置いていれば、2 つの主な機能を使用することで、アプリに対して非常にきめ細かいアクセス制御を実装し、すべてのワークロードとストレージを継続的にスキャンして、マルウェアや情報セキュリティ違反の有無を確認できます。手始めにユーザーや従業員の保護の強化に注力するのであれば、利用規約の遵守を徹底させ、従業員を標的にしたクラウドや Web の脅威から従業員を保護することから始めるのも 1 つの方法です。

具体的なテクノロジの特定

次の論理的なステップは、必要な機能を実現するために企業が導入する必要があるテクノロジを特定することです。たとえば、ワークロードを例に挙げた前述のアクセス制御機能を展開するには、ソフトウェアデファインドの境界(SDP)や多要素認証(MFA)などのテクノロジを実装します。従業員を Web の脅威から保護する場合には、Web トラフィックの隔離、暗号化トラフィックの検査、クラウドベースサンドボックスなどのテクノロジが重要な役割を担います。

具体的な機能の特定

適切なベンダーを選定するには、ゼロトラストソリューション用に選んだ各テクノロジに合う具体的な機能を特定し、優先順位を付ける必要があります。ワークロードについて示した例では、トラフィックが通過する「データパス内」に SDP ソリューションを導入することが優先されます。これにより、トラフィックをスキャンしてレポートの作成や脅威対策を行い、ユーザーによるリスクの高い行動が確認された場合には、MFA ツールで強化された認証が必要となるように構成することができます。あるいは Web Isolation を活用して Web とやり取りする際にユーザーが使うブラウザの安全性を確保するには、Secure Web Gateway と統合しリスクのある特定のタイプの Web トラフィックのみを個別に隔離できることが重要になる場合もあります。

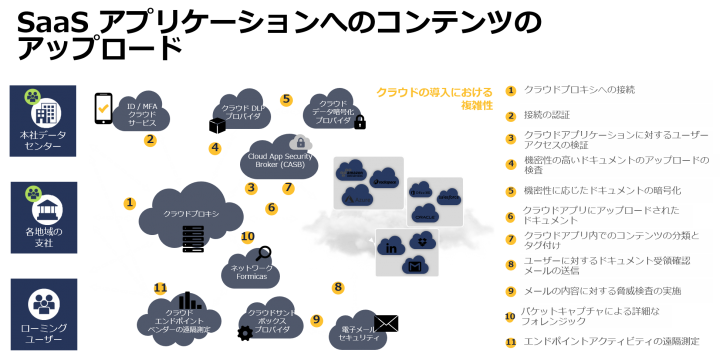

しかし、懸命に取り組んで、自社の戦略に沿ったゼロトラスト機能の実現に必要な一連の機能とテクノロジを把握できたとしても、かなり複雑なマッピングが必要になることがあります。たとえば、ゼロトラストのセキュリティを適用するための戦略に沿って、能力、テクノロジ、機能をマッピングし、SaaS アプリケーションにコンテンツをアップロードするには、最大 11 個のステップを慎重に検討し、インフラ全体に対する制御が必要になる可能性があります。

ここに示しているように、ゼロトラストの考え方を何かに適用することは、SaaS アプリにデータをアップロードするのと同じくらい簡単に見えます。しかし、多くの異なるテクノロジ、幾重もの統合、場合によってはさまざまなベンダーが混在し、複雑性が増すことが考えられます。

ZTX プラットフォームアプローチのメリット

この現実を踏まえて、ゼロトラストの計画を立てる際に多くの企業では、プラットフォームアプローチに優先順位を付けるようになっています。ゼロトラストのほとんどすべての要件を少数のベンダーでサポートできることがわかれば、企業のゼロトラストの計画を大幅に簡素化できます。シマンテックのインテグレーテッド サイバー ディフェンス(ICD) をはじめとしたゼロトラストプラットフォームは、企業が求める能力、テクノロジ、機能を得るために必要な統合をプラットフォームに事前に組み込むことで、多くの複雑な問題を解決します。その結果、運用の複雑さが軽減されて可視性が向上し、自動化とオーケストレーションを簡素化でき、さらに業務委託やベンダー管理も合理化して、セキュリティ対策を強化できます。

シマンテックのプラットフォームを使えば、企業はセキュリティモデルをシンプルにして、ゼロトラストによるセキュリティ対策の成果という企業にとって最も重要なものを得ることができます。シマンテックは、それらの機能を ZTX モデルに直接対応付けました。そして大変光栄なことに、Forrester Research 社の『The Forrester Wave™: Zero Trust eXtended(ZTX)Ecosystem Providers(2018 年第 4 四半期)』で、弊社のプラットフォームがトップ製品として認められました。

最後になりましたが、ゼロトラスト、および Zero Trust Extended エコシステムモデルの詳細について、ぜひシマンテックにお問い合わせください。クラウドベース環境への移行に伴い、企業はセキュリティインフラを再設計するための絶好の機会を得ています。そして ZTX モデルにより、企業はこのプロセスを実現するためのブループリントを手にできます。最近ノーベル賞を受賞したボブ・ディランはかつて、すべての人が「変化の風向きが変わろうとも強いよりどころを持つ」ことを願いました。ゼロトラストは、テクノロジの風向きを変えようとしている人たちに、今日および将来にわたる、まさに頼りになるよりどころを提供します。

We encourage you to share your thoughts on your favorite social platform.